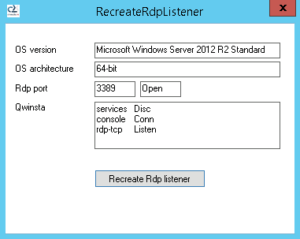

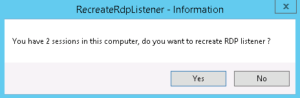

Partons d’une situation où vous souhaitez pour des tests ouvrir le bureau en ICA ou RDP pour un ou des utilisateurs non administrateurs, sur un serveur en 2003 (sp1,sp2) et XenApp 4.5.

Il suffit pour cela d’autoriser dans le listerner ICA ou RDP l’ouverture du bureau pour les utilisateurs non administratifs.

Les paramètres pour ICA et RDP se trouve ci-dessous (ouvrer un tscc.msc via le menu démarrer-Exécuter) :

Faite un clique droit sur le listenner ICA ou RDP (en fonction de vos besoins), puis propriétés.

Décocher la case “les utilisateurs non administratifs……”

Décocher la case “les utilisateurs non administratifs……”

Une fois ces tests terminés vous oubliez de recocher la case : les utilisateurs non administratifs………

Ce qui a pour incidence d’autoriser tous les utilisateurs du bureau à distance à ouvrir un bureau sur le serveur en question (pas top et un oubli est vite arrivé).

afin de palier à ce genre d’oubli, le mieux est de mettre en place une GPO qui remettra automatiquement les bons paramètres.

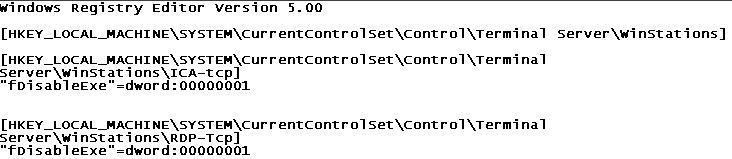

Les paramètres sont contenu dans le registre du serveur voir ci-dessous :

Après un RegToadm  l’ADM est prêt (voir pièce jointe au billet)

l’ADM est prêt (voir pièce jointe au billet)

Une fois l’ADM ajouté dans votre GPO.

Si vous ne savez pas ajouter un ADM, un petit tour chez Jona (Portail MCSE) et l’Ad vous sera plus familier  )

)

- Le paramètre à modifier (qui est l’équivalent de la case à cocher dans le TSCC.msc

- Les valeurs pour activer ou désactiver le bureau pour les utilisateurs non administratifs.

1= bureau désactiver pour les utilisateurs non administratifs

0 = bureau ouvert pour tous les utilisateurs du bureau à distance

Un Gpupdate /force sur votre serveur et votre GPO est prise en compte

l’ADM est prêt (voir pièce jointe au billet)

l’ADM est prêt (voir pièce jointe au billet) )

)